رسائل «نصب» لسرقة الحسابات البنكية.. 10 خطوات لحماية بياناتك

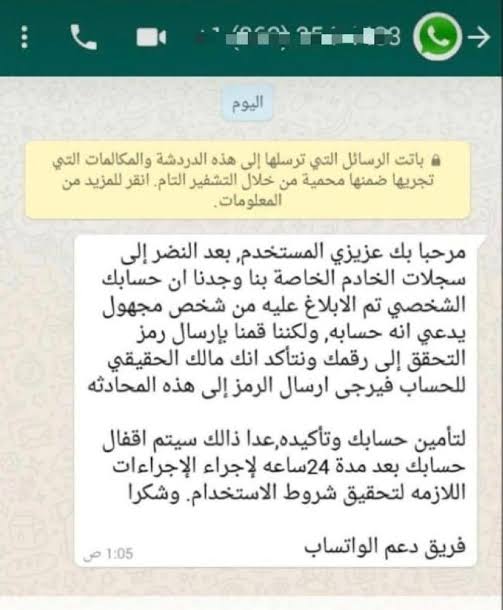

انتشرت مؤخرا عمليات النصب والاحتيال لسرقة البيانات الشخصية والحسابات البنكية، من خلال رسائل نصب ترسلها عصابات محترفة في الهجوم الإلكتروني عبر الهاتف المحمول، تخبر فيها الضحية بأنه تم إيقاف حسابه البنكي وتطلب منه الاتصال برقم معين لتحديث البيانات، وبمجرد الكشف عن رقم الحساب والهوية الشخصية وكلمة السر يفاجأ على الفور بسرقة أموالا من رصيده البنكي.

ويقدم موقع «الطريق» في هذا التقرير عدة نصائح لتجنب عمليات الاحتيال وما يلزم إجراؤه عن تلقي رسائل بريد إلكتروني أو مكالمات هاتفية أو رسائل نصية أخرى تبدو مريبة.

وسائل الاحتيال

وتهدف محاولات الاحتيال التي انتشرت في الآونة الآخيرة إلى الحصول على معلومات شخصية من المستهدفين، والتي عادةً ما تكون عبر البريد الإلكتروني، لكن شاع مؤخرا قيام الجهات الاحتيالية باستخدام أي وسيلة تمكنها من الخداع من خلال مشاركة المعلومات أو الحصول على أموال من الضحايا، مثل رسائل البريد الإلكتروني الاحتيالية والرسائل الأخرى التي تبدو وكأنها من شركات معتمدة.

وتعتبر الإعلانات والنوافذ المنبثقة المضللة التي تخبرك بأن الجهاز به مشكلة متعلقة بالأمان من أساليب الاحتيال لأنها تحتوي على فيروسات تخترق الأجهزة الإلكترونية، فضلا عن المكالمات الهاتفية الاحتيالية أو رسائل البريد الصوتي، والعروض الترويجية المزيفة التي تقدم منتجات وجوائز مجانية، والاشتراكات ودعوات التقويم غير المرغوب بها، إلى جانب الرسائل النصية.

خطوات حماية البيانات الشخصية

أهم أساليب تأمين البيانات الشخصية هو الحذر، فإذا كنت تشتبه في رسالة أو مكالمة أو طلب لمعلومات شخصية أو أموال بشكل غير متوقع، فافتراض أنها عملية احتيال واتبع الخطوات التالية.

- لا تشارك أبدا معلوماتك الشخصية، مثل أرقام بطاقات الائتمان، إلا إذا كان بإمكانك التأكد من أن المستلم هو الشخص المقصود بالفعل.

- احرص دائما على الحفاظ على أمان معلومات جهة الاتصال وتحديثها، ولا تشارك أبدًا كلمات السر أو رموز التحقق مع أي شخص، لأن المؤسسات لا تطلب هذه المعلومات أبدا.

كيفية معرفة الرسائل الاحتيالية

يحاول المحتالون نسخ رسائل البريد الإلكتروني والرسائل النصية من الشركات الحقيقية لخداعك حتى تُدخل معلوماتك الشخصية وكلمات السر، لكن يمكن أن تساعدك الخطوات التالية في تحديد رسائل التصيد الاحتيالي الإلكترونية:

- عنوان البريد الإلكتروني أو رقم هاتف المرسل غير مطابق لاسم الشركة التي يدعي الانتماء إليها.

- عنوان البريد الإلكتروني أو رقم الهاتف الذي استخدمه للاتصال بك مختلف عن الرقم الذي قدمته لتلك الشركة.

- قد يبدو الرابط في الرسالة سليمًا، لكن عنوان URL غير مطابق لموقع الويب الخاص بالشركة.

- تبدو الرسالة مختلفة بشكل كبير عن رسائل أخرى سبق لك استلامها من الشركة.

- تطلب منك الرسالة معلومات شخصية، مثل رقم بطاقة الائتمان أو كلمة السر الخاصة بحسابك.

- الرسالة غير مرغوب فيها وتحتوي على مرفق.

ومن المؤكد أنه في حالة تلقي اتصال هاتفي أو بريد صوتي مريب تستخدم الجهات الاحتيالية معلومات هوية متصل مزيفة لانتحال أرقام هواتف شركات، وغالبًا ما يدعون أن هناك نشاطًا مشبوهًا على حسابك أو جهازك لجذب انتباهك.

وقد يلجأ المتصلون إلى الإطراء أو التهديدات للضغط عليك للحصول على المعلومات والمال، وأيضًا بطاقات هدايا.

- لذا إذا تلقيت اتصالاً هاتفيًا مريبًا أو غير مرغوب من أحد الأشخاص مدعيًا أنه من أحد البنوك فما عليك سوى إنهاء المكالمة.

- إذا كان مستعرض الويب يعرض نوافذ منبثقة مزعجة عند تصفح الويب، إذا ظهرت نافذة منبثقة أو تنبيه يقدم جائزة مجانية أو يحذرك من مشاكل متعلقة بالأمان أو الفيروسات الموجودة على جهازك، فلا تصدق ذلك؛ فهذا النوع من النوافذ المنبثقة عادةً ما يكون إعلانات احتيالية تم تصميمها لخداعك حتى تقوم بتنزيل برامج ضارة أو تقديم أموال أو معلومات شخصية إلى الجهة الاحتيالية.

- لا تتصل برقم الهاتف أو تتتبع الروابط للحصول على الجائزة أو حل المشكلة. يمكنك تجاهل الرسالة والاكتفاء بالانتقال بعيدًا عن الصفحة أو إغلاق كل النوافذ أو علامات التبويب.

- إذا تمت مطالبتك بتنزيل البرامج توخَّ الحذر الشديد إذا قمت بتنزيل المحتوى من الإنترنت؛ فبعض التنزيلات الموجودة على الإنترنت قد لا تتضمن البرامج التي تدعيها أو قد تحتوي على برامج لم تتوقعها أو ترغب فيها، ويتضمن ذلك التطبيقات التي تطلب تثبيت ملفات تعريف التكوين التي بإمكانها التحكم في الجهاز.

- وإذا تم تثبيتها، فقد تتطفل عليك البرامج المجهولة أو غير المرغوب فيها وتزعجك، بل ويمكنها التسبب في تلف جهازك اللوحي وسرقة بياناتك.

اقرأ أيضًا: الذخيرة الصينية تواجه الاستفزازات الأمريكية.. هل اقتربت سيطرة بكين على تايوان؟